Titkosítása és elpusztítani 2 teljesen törli C módszer SSD

A Technológia / / December 19, 2019

Képzeld el, hogy eladják vagy adott valaki tiszta, az Ön véleménye szerint az SSD vagy laptop az SSD, és az új tulajdonos vette, és újra neki az összes személyes információt. Ez könnyen előfordulhat. Ezért szükséges, hogy véglegesen törölni az összes adatot az SSD.

A működési elve szilárdtest meghajtók (SSD) különböznek a több hagyományos meghajtók merevlemezek (HDD). És mivel a szokásos módszerekkel véglegesen törli az adatokat, mint a töltelék nullák az SSD nem fér el.

1. módszer. meghajtó-titkosítás

Az egyik legkényelmesebb módja, hogy véglegesen eltávolítani adatokat SSD sérelme nélkül további menetteljesítményt - a titkosítás. Ha egy külföldi személy, akinek nincs megfejtési kulcsot hozzá a titkosított lemezt, akkor azt fogja látni, hogy csak egy értelmetlen sor egyesek és nullák.

Drive Encryption Windows

Normál BitLocker titkosítási eszköz nem áll rendelkezésre az összes Windows-verziók, de lehet kihasználni a lehetőséget néven VeraCrypt.

VeraCrypt - egy ingyenes titkosító eszköz nyílt forráskódú Windows, MacOS és Linux.

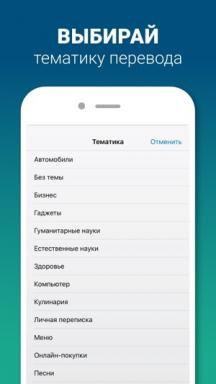

- Töltse le, telepítse és futtassa VeraCrypt. Válassza a Rendszer → titkosítása rendszerpartíció / meghajtás → Normál titkosítás → Tovább → titkosítása az egész hajtás → Egyszeri rendszerindító → Tovább.

- Encryption Options nem kell változtatni. Megbízhatóság alapértelmezett beállításokat (AES és SHA-256) több, mint kielégítő.

- Kitalálni, és írja le a jelszót valahol. Szükséged lesz rá a titkosítási folyamat.

- Várja meg, amíg a titkosítási folyamat, és kattintson a Tovább gombra. Egyetértünk azzal a javaslattal, hogy hozzon létre egy helyreállító-lemezt, egy megfelelő opciót.

- Válassza az 1-pass a Wipe Mode és kattintson a Tovább gombra. Ezután kattintson teszt, hogy ellenőrizze a sikere titkosítást.

- A számítógép újraindítása után írja be a generált jelszót, és kövesse az utasításokat a titkosítási folyamat.

Drive Encryption MacOS

A Layfhakere külön cikket, hogyan titkosítja a meghajtó az „alma” a számítógép.

Titkosítása meghajtó MacOS →

Mi köze az SSD után titkosítás

Format, és semmi mást. Különösen zavaró az emberek végre az eljárást kétszer, azaz titkosítják az SSD, majd formázza, majd újra és újra kódolt formában. Csak hogy biztos legyen.

2. módszer. fizikai megsemmisítés

Félsz, hogy dobja ki a hibás meghajtót, mert néhány mesterember ő lelet, hogy a javítási és birtokba venni az összes adatot? Ebben az esetben, az SSD, mielőtt elküldené a hulladéklerakó megfelelően kell semmisíteni.

SSD jellemzője, hogy azokat az adatokat nem tárolja a nagy meghajtók, és egy meglehetősen kompakt memóriamodulokat. Nézd meg a képet zsigerek SSD.

Látod azokat a négyzet a dolgokat? Az információ bennük. Ennek megfelelően, annak érdekében, hogy az adatok biztonságos törlésére, meg kell:

- Nyisd az SSD.

- Alaposan összetörni egy nehéz tompa tárgy minden pryamougolnichek a chip.

A feladat maga triviális. Vannak még speciális aprító újrahasznosítására SSD, de az átlagember nem rendelkezik hozzáféréssel az ilyen technológia.

Szükséged lesz egy eszköz (kis csavarhúzó) kinyitni a házat kell arról, hogy a kalapács és szemüveget éles szilánkok nem esnek bele a szemébe.

Ez a módszer segít hipochonder egyének és titkos ügynökök, hogy végleg elpusztítsa adatok különösen fontos, ha SSD sikertelen. A leghírhedtebb paranoid tovább permetezni hátszél chips váló memória munka után kalapáccsal.