Bizonytalan kommunikáció: 9 módon hallgatni a telefon

Élet A Technológia / / December 19, 2019

JET-Us

Sim kártya JET biztonságos és korlátlan kommunikáció világszerte.

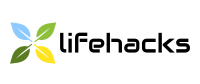

1. SORM - hivatalos lehallgatás

A legkézenfekvőbb módja - a hivatalos lehallgatás a kormány.

Sok országban a telefontársaságok kötelesek hozzáférést biztosít a vonalak lehallgatását telefon csatornák az illetékes hatóságoknak. Például Oroszországban, a gyakorlatban ez történik technikailag keresztül SORM - hardver rendszer biztosítja a funkciók a keresési műveleteket.

Minden üzemben kell telepíteni az alközpont beépített modul SORM.

Ha az üzemeltető nem állapítottak meg a PBX berendezések lehallgató telefon minden felhasználó az engedélyt Oroszországban törlésre kerül. Hasonló programok működnek teljes lehallgatás Kazahsztán, Ukrajna, az Egyesült Államokban, az Egyesült Királyságban (Lehallgatás modernizációs program, Tempora) És más országokban.

A korrupció az állami tisztviselők és alkalmazottak a biztonsági szolgáltatások jól ismert. Ha van a rendszerhez való hozzáférést az „isten mód”, hogy a díj akkor is kapni. Mint minden állami rendszerek, az orosz SORM - egy nagy káosz és a tipikus orosz nemtörődömség. A legtöbb technikusok valójában egy nagyon

alacsony képzettségűEz lehetővé teszi, hogy csatlakozni illegálisan a rendszer tudta nélkül maguk speciális szolgáltatások.A távközlési szolgáltatók nincs ráhatása, hogy mikor és ki az előfizetők hallgatni SORM vonalak. Az üzemeltető nem ellenőrzi, hogy van-e egy adott felhasználó lehallgatási bíróság szankciót.

„Tart egy bizonyos büntetőeljárásban a nyomozás egy szervezett bűnözői csoport, amely felsorolja a 10 szoba. Meg kell hallgatni, aki nem rendelkezik ezzel a vizsgálattal kapcsolatban. Ön most fejezte be ezt a számot, és azt mondják, hogy van kellő időben tájékoztatást az első számú vezetőinek a bűnözői csoport”- azt mondják az emberek az tudja a site „Agentura.ru”.

Így, SORM akkor hallgat senkire a „legális”. Itt van egy védett kapcsolatot.

2. Lehallgatás az üzemeltető

Cellular üzemeltetők általában gond nélkül nézi a híváslistát és mozgalmak a történelem Egy mobiltelefon, amely be van jegyezve a különböző bázisállomások fizikai helyen. Ahhoz, hogy a hívások rögzítésére, mint a titkosszolgálat, az üzemeltetőnek meg kell csatlakozni a SORM rendszer.

tovább Oroszország új törvények Az üzemeltetők kötelesek nyilvántartást vezetni minden olyan beszélgetés tagjai hat hónaptól három évig (a pontos kifejezés most egyetért). A törvény hatályba lépését 2018-ban.

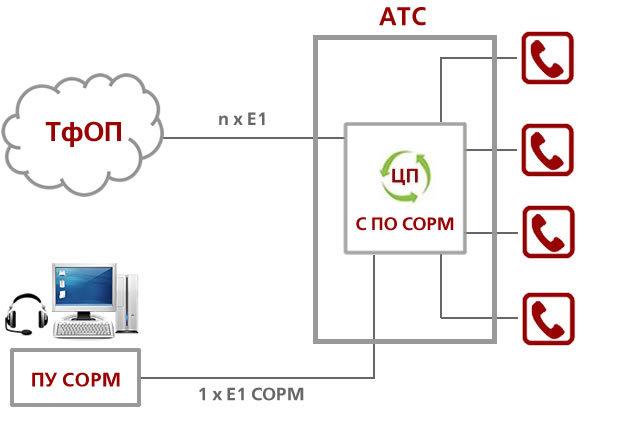

3. Csatlakozás jelző hálózat SS7

Ismerve a áldozatainak száma is hallgatni a telefon, csatlakozik a hálózathoz a hálózati szolgáltatón keresztül A biztonsági rés SS7 jelzés protokoll (Jelzőrendszer № 7).

Biztonsági szakértők leírják ezt a technikát olyan módon.

A támadó becsomagolja a SS7 jelzési hálózatot csatornák milyen küld overhead üzenet küldése Routing Info For SM (SRI4SM), rámutatva, hogy a telefonszám paraméter megtámadta előfizető A. Válaszul az előfizető otthoni hálózat támadó Egy küld néhány technikai információ: IMSI (International Subscriber Identity) és az MSC kapcsoló címet, ami a jelenleg szolgálatot előfizető.

Ezután a támadó egy üzenet beszúrása előfizetői adatok (ISD) bevezeti az adatbázis VLR frissített előfizetői profil változik meg a címét, a számlázási rendszer, hogy foglalkozzanak saját, psevdobillingovoy rendszereket. Aztán, amikor a megtámadott fél tesz egy kimenő hívás, akkor bekapcsolja a kapcsolót, hanem a tényleges számlázási rendszere támadó rendszer, amely lehetővé teszi, hogy a kapcsoló irányelv irányítja át a hívást egy harmadik fél, újra szabályozható támadó. Ezen harmadik fél konferenciahívás ment három tag, melyek közül kettő igazi (a hívó fél Az A és a B nevű), és a harmadik támadó jogosulatlan beágyazott és lehet hallgatni, és rekord beszélgetést.

Vezetési működik. Szakértők azt mondják, hogy a fejlődés SS7 jelző hálózat nem épült, hogy megvédje az ilyen támadások ellen mechanizmusokat. A következtetés az volt, hogy ezt a rendszert, és így terjed, és védve a külső kapcsolatok, de a gyakorlatban, a támadó megtalálja a módját, hogy csatlakozzon a jelátviteli hálózat.

Az SS7 hálózat, akkor csatlakozhat a világ bármely pontján, például egy szegény afrikai ország - és kapsz hozzáférést kapcsolók összes piaci Oroszország, az Egyesült Államokban, Európában és más országokban. Ez a módszer lehetővé teszi, hogy hallgatni minden telefon a világon, még a másik oldalon a világon. Lefoglaló bejövő SMS bármilyen telefonról is végzett elemi, valamint egyenleg átutalás USSD-kérés (bővebben lásd beszéd Puzankova Szergej és Dmitrij Kurbatov a hacker konferencián PHDays IV).

4. Csatlakozó kábel

A dokumentumok Edward Snowden ismertté vált, hogy a hírszerző ügynökségek nem csak a „hivatalosan” hallgatni telefonos kommunikáció kapcsolókkal de csatlakozik közvetlenül a szálFelvétel az összes forgalom teljesen. Ez lehetővé teszi, hogy hallgatni a külföldi szolgáltatók, akik nem adnak hallgatási hivatalosan berendezések telepítésére azok cseréjét.

Ez valószínűleg egy meglehetősen ritka gyakorlat a nemzetközi kémkedés. Mivel az alközpont Oroszországban, és így mindenhol érdemes egy hallgatási eszközök, nincs szükség, hogy csatlakozzon a rost. Talán egy ilyen módszert kell alkalmazni csak a lehallgatott és rögzítse a forgalmat a helyi hálózatok a helyi cserék. Például, hogy rögzítse a kaputelefon a cég, ha ők végzik a helyi PBX VoIP.

5. Telepítése Spyware trójai

A háztartások szintjén, a legegyszerűbb módja annak, hogy hallgatni a felhasználó beszélgetést a mobiltelefon Skype és egyéb programok - csak telepíteni a trójai a smartphone. Ez a módszer mindenki számára elérhető, nem igényel a hatáskörét kormány hírszerző ügynökségek, illetve a bíróság döntését.

Tengerentúli bűnüldöző szervek gyakran vásárolnak különleges trójaiak használat senki ismert 0day-sérülékenységek Android és iOS telepíteni a programokat. Ezek a trójai megbízásából a bűnüldöző szervek fejlesztésére cégek, mint a Gamma Group (trójai FinFisher).

Orosz bűnüldöző szervek, hogy a trójaiak nem sok értelme, hacsak nem akarja lehetőséget aktiválja az okostelefon mikrofon és a felvételeket, még akkor is, ha a felhasználó beszéd, mozgatható telefont. Más esetekben a lehallgatás csehsüveg SORM. Ezért az orosz speciális szolgáltatások nem aktívan végrehajtja a trójaiak. De ez a kedvenc hacker eszköz informális használatra.

Wives kémkedjen férjüket, üzletemberek tanul tevékenységét versenytársai. Oroszországban, a trójai program általánosan alkalmazott lehallgató nevében lakossági ügyfelek.

Trójai telepítve van a smartphone különböző módon: egy hamis szoftver frissítés révén egy e-mail egy hamis alkalmazás, egy biztonsági rés az Android vagy a népszerű szoftver iTunes típusát.

Új sérülékenységet programok szó szerint minden nap, majd lassan közel. Például egy trójai keresztül telepített FinFisher sebezhetőségét iTunesHogy az Apple nem zárt 2008-2011-én. Ezen a lyukon át lehet telepíteni az áldozat számítógépén olyan szoftvert az Apple nevét.

Talán az okostelefonon már be van állítva egy trójai. Úgy tűnik, nem hogy az okostelefon akkumulátor nemrég kibocsátott egy kicsit gyorsabb, mint a normális?

6. alkalmazás frissítése

Telepítése helyett speciális kémprogram trójai támadók többre okos: válassza ki az alkalmazást, amelyet önkéntesen telepíteni a smartphone, majd adjon neki teljes hatóságnak, hogy hozzáférjen a telefonhívások, hívás felvétel és adatátvitel a távoli szerver.

Például, lehet, hogy egy népszerű játék, amely eloszlik a „bal” mobil alkalmazás könyvtár. Első pillantásra a szokásos játék, de a funkciója a lehallgatás és a felvételt a beszélgetések. Nagyon kényelmes. Felhasználói kezeddel lehetővé teszi, hogy a program az interneten, ahol elküldi a fájlokat rögzíteni a beszélgetést.

Egy másik változat szerint a rosszindulatú alkalmazás funkciókat adhat hozzá, mint egy frissítést.

7. Hamis bázisállomás

Hamis bázisállomás, amely erősebb jelet, mint az igazi BS. Ennek köszönhetően, ez felfogja az előfizető a forgalmi, és lehetővé teszi, hogy manipulálják az adatokat a telefon. Köztudott, hogy a hamis bázisállomások széles körben használják a bűnüldöző szervek külföldön.

Az USA-ban, a legnépszerűbb hamis BS úgynevezett rája.

És nem csak a bűnüldöző szervek ilyen készülékeket használnak. Például, üzletemberek Kínában gyakran hamis BS tömeges spam mobiltelefonokhoz, amelyek sugarú körön belül található több száz méter körül. Általában a kínai termelés „hamis száz” hozott patak, úgy, hogy a helyi üzletekben nem probléma találni egy hasonló eszközt, össze csak a térd.

8. hacker femtocellaként

miniatűr alacsony fogyasztású mobil állomásokat lefoglaló forgalom mobiltelefonokról hatótávolságon belül vannak - Nemrégiben femtocellákról használnak egyes vállalatok. Egy ilyen femtocell lehetővé teszi, hogy rekord telefonhívásokat minden alkalmazott a cég, mielőtt átirányítása a hívásokat a bázisállomás a mobilszolgáltatók.

Ennek megfelelően, a lehallgatás a telefont szeretne telepíteni egy femtocell vagy feltörik az eredeti femtocellához operátor.

9. Mobile komplex távoli lehallgatás

Ebben az esetben a rádió antenna közelébe szereltek az előfizető (hatótávolsága 500 méter). Irányított antenna csatlakoztatva van a számítógéphez, elfogott telefon jeleket, és használat után egyszerűen elvitték.

Ellentétben a hamis femtocellákról vagy trójai egy rosszindulatú felhasználó nem kell aggódnia, hogy a hogy arra a helyre, és állítsa be a femtocellához, majd távolítsa el (vagy távolítsa el a trójai, nem nyom hackelés).

Képességeit a modern számítógépek elegendő rögzíteni a GSM jel nagyszámú frekvenciát, majd feltörni a titkosítást használ szivárvány táblázatok (itt technológiai leírás Ismert a szakember számára Karsten Zero).

Ha önként végezze univerzális hiba automatikusan összegyűjti kiterjedt dokumentációt magát. A kérdés csak az, ki lesz szüksége a dokumentáció. De ha szükséges, ő is kap, hogy könnyen.