Hogyan véd a vírus-bányászok

A Technológia / / December 19, 2019

Mikhail Kondrashin

műszaki igazgató trend Micro Oroszországban és a FÁK.

Mik azok a vírusok, a bányászok és mi fenyegeti őket

2017-ben volt egy igazi boom Oroszországban cryptocurrency. megnövekedett aránya Bitcoin és analógjai felhívta a figyelmet, hogy a téma a csalások és a hackerek, akik kezdett termelni virtuális érmék tisztességtelen módon: a vírusok jelentek meg az interneten, a bányászok, hogy kapcsolja be a fertőzött számítógépek hálózatba mayningovyh gazdaságok. A világ egy húr - kiderül bányászati óriás farm egy hatalmas kapacitású, így több tízezer dollárt havonta.

A rendszer a megtévesztés egyszerű és megbízható: hackerek dob Internet vírusok terjedésének keresztül e-mail mellékletek és weboldalak, források letölthető tartalom. Virtuális „fekete bányászok” gyötör kapacitás fertőzött számítógépes hacker szakadó virtuális érméket, és az áldozat - a villanyszámlát.

Szerencsére a vírus-bányászok nem rontja el a fájlokat a számítógépen, és ellopják az adatokat. Feladatuk -, hogy használja a számítási teljesítmény a rendszer az igényeiknek. De még mindig ez rossz, különösen, ha a hálózat megfertőzte az egész vállalkozás.

Hogyan lehet felvenni a vírus bányász

1. Keresztül a dob fájl

A vírust megnyitásával egy mellékletet egy furcsa levelet egy ismeretlen feladó. Függetlenül attól, hogy úgy néz ki, mint egy kép, dokumentum, táblázat vagy fájlt. Ha kapott egy levelet, amelyben a címsort, mint a „The alkalmazottak fizetését” nem kell figyelembe venni, mintha kíváncsi bizalmas információk kerüljenek fel a kezét. Ez csábító (klikbeytnye) fejlécek segíti a vírus behatol a számítógépek a naiv felhasználók.

Próbál letölteni egy repedt változata a program díját? Valószínű, hogy a hackerek rögzítve azt a vírust bányász.

2. Miután látogatást tett a helyszínen

Fejlődésének köszönhetően az internetes technológia áldozatává válik bányászok és fertőzés nélkül. Például CoinHive eszköz, amely a Java script, ami a bányász minden olyan eszközt, amelyre nyitott weboldal, integrált script CoinHive. és hegyi seregély nem csak a számítógép, hanem egy smartphone, vagy bármilyen más mobil eszközök ARM-internet-hozzáférés.

Leggyakrabban CoinHive elhelyezett honlapok, ahol a felhasználó tölt sok időt, mint például a kalóz internetes mozik.

3. Keresztül sebezhetőség a rendszer

Sajnos még óvatos felhasználók felvenni egy vírus, amely áthatol a gyenge pontokat, az operációs rendszer. Minden úgy történik, teljesen észrevétlenül.

Például a híres backdoor DoublePulsar, ami miatt számítógépek millióit szerte a világon voltak vírussal fertőzött WannaCry, szült egy egész család bányászok-vírus behatolt ugyanazt a Windows által.

A fejlesztők az operációs rendszerek (elsősorban beszélt a Microsoft és a Windows) tervezte, hogy kiadja foltok észlelésekor a biztonsági réseket. Ezért a kockázati csoportba tartoznak, akik alapvetően nem telepíti a frissítést a számítógépre, vagy nem késő.

4. Keresztül a böngésző kiterjesztés

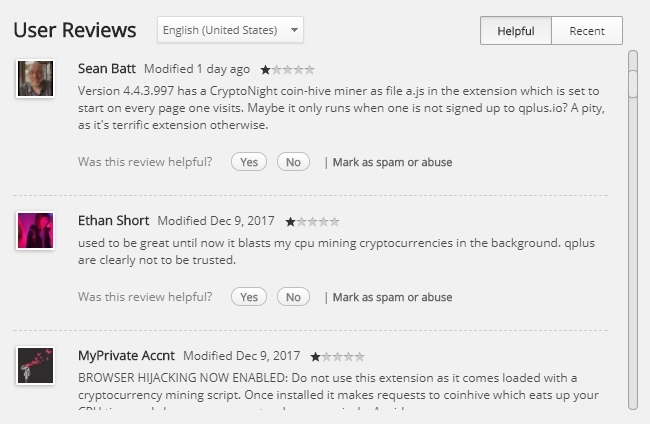

Hat hónappal ezelőtt, az internet rázzuk a történelem bővítése Archive plakátja a Chrome böngésző, amelynek célja a kényelmes munkavégzés a szolgáltatást Tumblr. Amint azt a felhasználók által népszerűvé vált (több, mint 100.000 letöltés) bővítése, Archive Poster fejlesztők titokban beágyazott bányász és így megszerezte a közönséget.

És a Google nem siet, hogy tisztítsák meg a káros bővítése online áruház. Tehát mielőtt telepíti az új böngésző alapú kiterjesztése legalább olvasd el a vélemény - hirtelen a szabad tágulási kell fizetnie a számítógép teljesítményétől.

Jelei munka bányászok vírus

A rendszer magas terhelés

A modern számítógépek nagyon jól fut, és a hatalom nem teszi lehetővé a minden feldolgozási teljesítmény hiába. Ez különösen igaz a laptop: böngészés közben, video, vagy egyszerűen a rajongók már alig hallható.

Ne felejtsük el, mint a zaj, a hűtőrendszer komolyabb terhelés, mint a játékok? Ha a számítógép állandóan nyüzsgő, és sütkérezik rendszer ijesztő fék és megfagy, akkor a források valaki fogyaszt. És valószínűleg ez a vírus bányász.

Terhelés az inaktív időszakokban

Vannak változatai bányászok, amelyek szerepelnek csak azokban a pillanatokban tétlenség után. Tegyük fel, hogy hagyja el a számítógép bekapcsolt állapotában, de eltávolodott tőle. Néhány perc múlva a szurkolók kezdenek üvöltés, és a bányászati veszi fel a piszkos munkát, és leáll, amint újra felveszi az egeret. Így a parazita megléte lehetővé teszi a vírus rejtve maradhatnak sokáig.

Megelőzés és kezelés

Nem minden anti-vírus szoftver sikeresen küzd a bányászok,. Az a tény, hogy a kitermelés önmagában - ez nem egy folyamat kár vagy fájlok titkosítása (például abban az esetben a vírus extortionists, például). Ha egy adott bányász nem alapú antivírus, a vírus azonosítható „telhetetlen”, de ez egy biztonságos alkalmazás.

Ha nem szeretnénk, hogy egy passzív külföldi cryptocurrency kereső, kövesse az egyszerű útmutatót.

1. Gondolj letöltés

Nem számít, milyen nagy a kísértés, hogy letölthető kalóz alkalmazásokat, zenéket, filmeket, csak a legális források biztonságának garantálására. Együtt megkérdőjelezhető fájlokat a számítógépen vagy okostelefonon valószínűleg lesz egy kis trójai.

Bővítése a fájlt meg kell felelnie a tartalom típusát szeretne letölthető. Book, zene vagy film nem lehet az exe kiterjesztésű fájl vagy dmg.

Ha volt gyanú, akkor legjobb, ha nem kockáztatni után a fájl letöltése és ellenőrizze Antivirus. Sok ingyenes online szkenner, mint például:

- Kaspersky VirusDesk;

- Dr. háló;

- VirusTotal;

- PhishTank;

- tárd paraziták.

Ahhoz, hogy garantálja a jobb kipróbálni egyszer 2-3 forrás.

2. Ne nyissa mellékletek a furcsa betűk

Ha kapott egy levelet egy idegen, furcsa, töröljük azt gondolkodás nélkül. A legtöbb beruházás a adathalász e-mailek fájltípusok .RTF, .xls és .zip, azaz szöveg, táblázatok és fájlok. Végrehajtható .EXE fájlok ritkák, mert blokkolja a küldő sok e-mail szolgáltatások, valamint az integrált informatikai rendszer védelme érdekében.

Még ártalmatlan Word dokumentum, vagy egy videót fertőzéshez vezethet bányász számítógépet.

A pontos neve az rosszindulatú fájl nem létezik. Ezek állandóan változó, de mindig is vonzó nevek, mint a „moi_foto.zip”, „tendery_2018.xls”, „zarplaty.doc” és hasonlók.

3. Használjon megbízható vírusirtó

ismert antivirus Megtudtuk fogni jó bányászok. Sőt, ha az anti-vírus adatbázis még nem vett fel egy új módosítás a vírus-bányász, munkája is blokkolható miatt heurisztikus elemzést. A leírás számos antivírus szoftver szöveges formában mondott elleni védelem vírus bányászok. De ne felejtsük el, hogy nem a napi anti-vírus adatbázis frissítés használhatatlanná válik. Használja a feltört példányát antivírus, amelyet nem lehet frissíteni? Tegyük fel, hogy a számítógép maradt védelem nélkül.

4. frissítési rendszer

Rendszeresen frissíti az operációs rendszer, antivírus, a böngésző és az irodai alkalmazások. Az első frissítés kiadása a hibákat kijavítani alkalmazások és szoros biztonsági réseket.

Víruskereső szoftver különösen fontos: amellett, hogy az adatbázis, frissített szűrők adathalász oldalak, tűzfalak és más fontos összetevők, ami megakadályozza a számítógép.

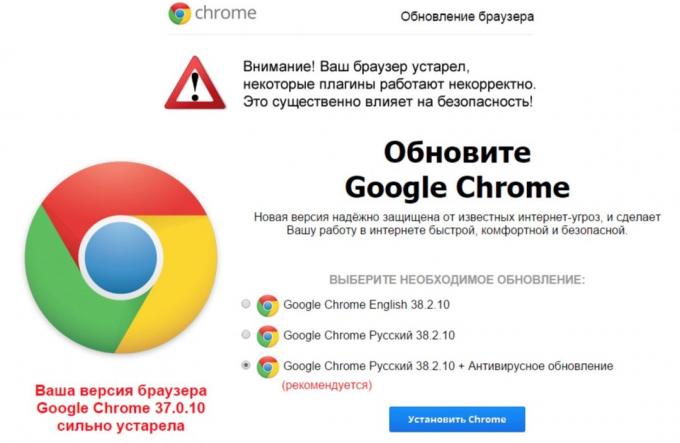

Ne felejtsük el, hogy lehet frissíteni az alkalmazás csak a saját felületen. Ha egy webhely hirtelen ajánlat a frissítés letöltéséhez víruskereső, az operációs rendszer vagy a böngésző, ott garantáltan vár egy vírus vagy trójai. Továbbá, nem telepíti a frissítéseket kapott postán.

5. Felhasználás kiterjesztésére blokkolók böngészők

Böngésző bővítmények, mint a No Coin vagy minerBlock Chrome és a Firefox, MinerBlock Chrome, blokkolja az ismert vírusok bányászok dolgoznak a böngészőben. Talán ez az egyetlen módja annak, hogy megvédje a bányászok. A legfontosabb dolog - nem tiltják bővítmények tartani a adatbázisokat annak biztosítására, hogy megmaradtak.

6. Kétséges? Indítsa el a „Task Manager”

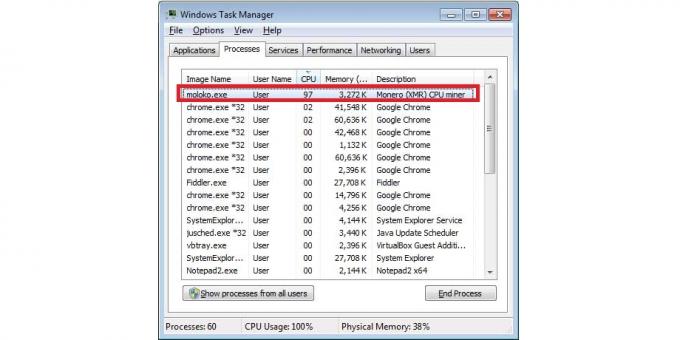

Ha azt veszi észre, hogy a számítógép lassulni kezdett, és a laptop ventilátor nem hagyja abba, akkor gyorsan ellenőrizni az aktív folyamatok. A Windows, futtassa a "Task Manager" Ctrl + Shift + Esc, és MacOS keres hasznossága "Monitoring System".

Rendezés folyamatok CPU-használat és melyik „eszik” a legtöbb forrást. Ha a folyamat CPU használat 80-90% -kal, majd keresse meg a nevét keresők - hirtelen ez egy ismert bányász. Ugyanakkor ellenőrizze a Antivirus rendszerben.

lásd még

- Fekete Mining: Hogyan kell pénzt keresni mások számítógépek →

- Hogyan talál egy web-bányász Chrome →

- 5 megbízható tűzfal védi a számítógépet →